整理asp漏洞与入侵方式

- 发表于

- 周边

0×00 前言

0×10 WEBDAV

0×20 IIS6短文件名漏洞

0×30 网站源代码

0×40 网站备份文件、说明文件、数据库备份文件与robots.txt

0×41 网站备份文件

0×42 说明文件

0×43 数据库备份文件

0×44 Robots.txt

0×50 未验证的上传页面

0×51 经典的upload.asp/upfile.asp组合

0×52 与之类似的上传漏洞

0×53 黑名单验证

0×54 shtml/shtm/stm文件爆源码

0×55 其他方式

0×56 的MIME 类型检查

0×57 一个偷懒用的JS提交代码

0×60 留言板攻击与非法注册

0×61 留言板攻击

0×62 非法注册

0×70 未经授权访问的后台文件

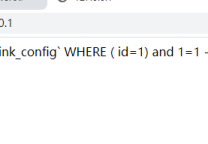

0×80 万能密码与登陆框注入

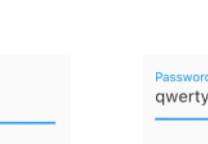

0×81 万能密码

0×82 登陆框注入

0×90 注入攻击

0xA0 后台功能利用

0xA1 配置文件插马

0xA2 数据库备份

0xA3 后台中的上传页面

0xA4 目录遍历与任意文件下载

0xA5 利用SQL执行功能导出SHELL

0xA6 模板/JS等生成页面

0xB0 其他

0xB1 细心,耐心与笔记

0xB2 阅读源码

0xB3 判断是否是JS验证

0xB4 一个关于IIS6解析漏洞的小知识

0xB5 狗、神、盾

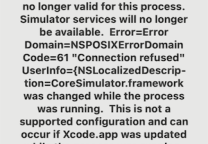

0xB6 IIS7

0xC0 附件

0xC1 沙盘sandbox

0xC2 LOCK数据包

0xC3 IISWRITE

0xC4 ACCESS跨库查询测试站点

0xC5 IIS短文件名漏洞利用工具

0xC6 经典上传漏洞测试站点

0xC7 eweb与fck漏洞资料

0xC8 lake2一句话加密工具

0xC9 留言板CSRF测试站点与利用代码

0xCA 万能密码列表

0xCB ACCESS偏移注入知识

0xCC 带有一句话木马的数据库

0xCD 杨凡大牛发出的文档

0xCE Upload_Attack_Framework文档

0xD0 参考资料

内容较多,请下载附件查看:点击打开链接

注:doc中有IISWRITE附件,杀毒软件会报毒。