通过IP批量扫描获取服务漏洞的组合式框架:Silver

- 发表于

- 安全工具

Silver漏洞扫描器

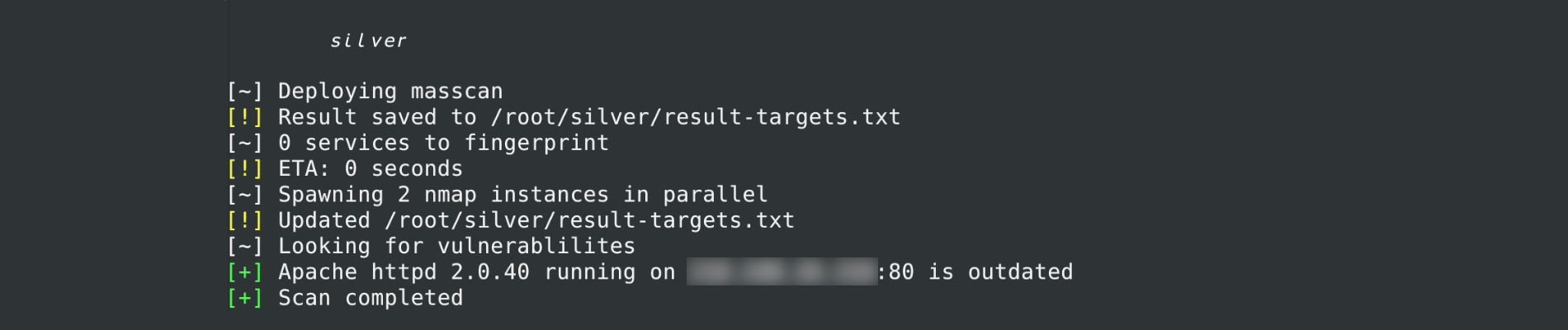

masscan速度很快,nmap可以提取有效指纹,而vulners是一个巨大的漏洞数据库。Silver是一个前端,可以通过解析数据,生成并发任务,缓存漏洞数据并随着时间的推移进行更快的扫描以及更多功能来完全利用这些程序。

特点

- 断点扫描

- Slack 通知

- 多核利用

- 漏洞数据缓存

- 集成 Shodan*

Shodan集成是可选的,但链接在一起后,如果主机有很多开放的端口可以节省资源,则Silver可以自动使用Shodan来检索服务和漏洞数据。可以限制Silver每次扫描使用的Shodan信用。也可以配置触发Shodan的最小端口数。

Silver安装

git clone https://github.com/s0md3v/Silver

依赖

外部程序

python依赖

- psutil

- requests

可以通过在

Silver

目录中执行

pip3 install -r requirements.txt

来安装必需的Python库。

配置

可以通过编辑

/core/memory.py

中的相应变量来配置Slack WebHook,Shodan API密钥和限制。

设置 Slack 通知

- 在Slack上创建工作空间

- 创建一个应用

- 从应用程序启用WebHooks,然后将URL从复制到Silver的

/core/memory.py文件中。

以root身份运行

Silver需要root权限,因为它在后台使用masscan,而后者需要以root身份运行才能进行端口扫描。使用sudo。

Silver使用

Silver️Silver默认情况下扫描所有TCP端口,即端口0-65535。使用--quick开关仅扫描前约1000个端口。

从命令行扫描主机

| 1 2 3 | python3 silver.py 127.0.0.1 python3 silver.py 127.0.0.1/22 python3 silver.py 127.0.0.1,127.0.0.2,127.0.0.3 |

扫描1000端口

| 1 | python3 silver.py 127.0.0.1 --quick |

从文件扫描主机

| 1 | python3 silver.py -i /path/to/targets.txt |

设置并行Nmap实例的最大数量

| 1 | python3 silver.py -i /path/to/targets.txt -t 4 |

原文连接:通过IP批量扫描获取服务漏洞的组合式框架:Silver 所有媒体,可在保留署名、

原文连接

的情况下转载,若非则不得使用我方内容。